微软领英 LinkedIn 被指未经许可,扫描浏览器扩展构建用户画像 4月4日,一则来自科技媒体Ap

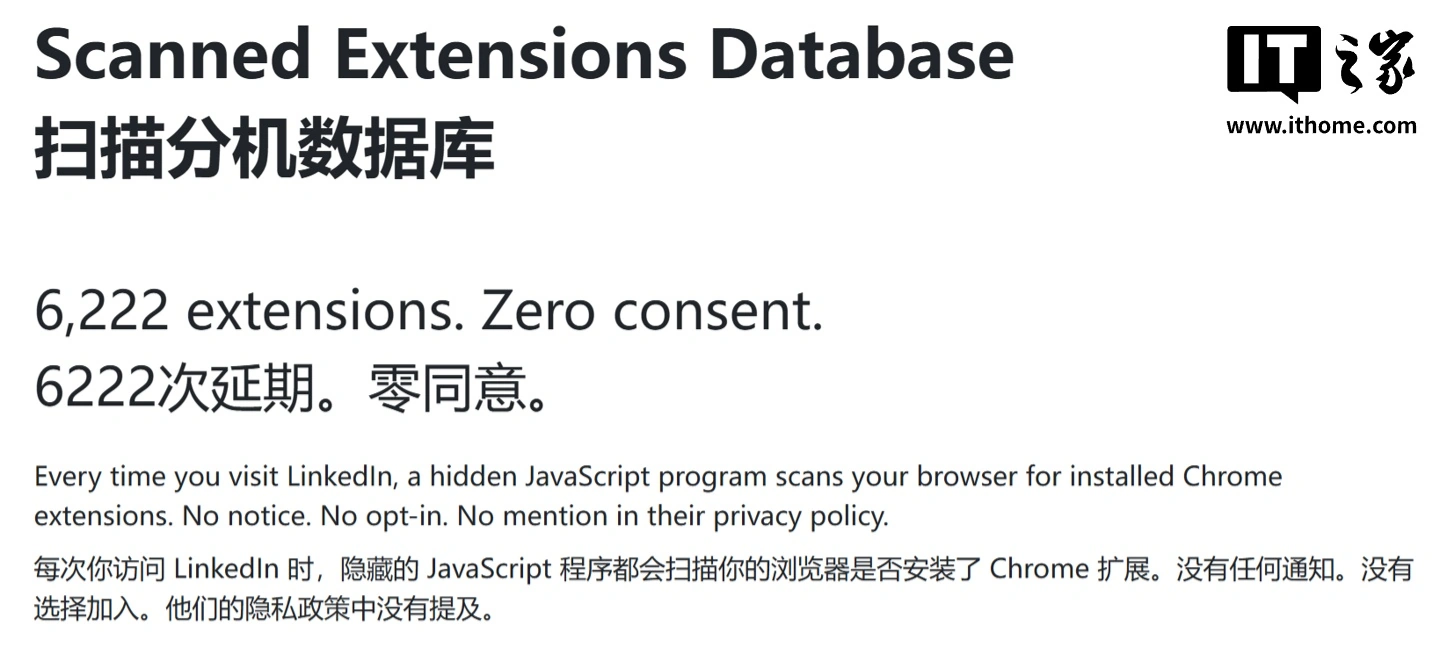

4月4日,一则来自科技媒体Appleinsider的报道引发了关注。报道称,欧洲倡导组织Fairlinked发布了一份名为“BrowserGate”的报告,其中一项核心指控直指职场社交平台领英(LinkedIn):该平台被指在未经用户明确许可的情况下,通过其网站嵌入的Ja vaScript代码,悄然扫描用户安装的浏览器扩展程序。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

这份报告披露的细节颇为具体。在领英的Ja vaScript代码包中,竟然包含了多达6222个浏览器扩展的标识符。当用户访问领英页面时,这段代码便会启动探测,检查用户的浏览器中是否安装了列表中的扩展,并将扫描结果发送回领英的服务器。这一行为的潜在目的,被怀疑是构建超出用户授权范围的详细个人画像。

那么,这种扫描是如何实现的呢?其技术原理在于,许多浏览器扩展会留下可供网站探测的特定资源标识。领英的代码正是利用了这一点,从而能够识别基于Chromium内核的浏览器(例如谷歌Chrome和微软Edge)所安装的扩展。相比之下,苹果Safari浏览器的扩展系统采用了更为封闭的架构设计,这极大地限制了网站能够获取的信息量。因此,Safari用户受到此类扫描行为影响的可能性要小得多。

领英为何要收集这些信息?报告分析指出,其公开理由可能是为了识别和防范自动化工具或数据抓取行为,以保护平台数据。然而,问题在于,同样的技术完全能够被用于追踪普通用户。要知道,用户安装的扩展类型就像一组数字指纹,能够深刻反映其在线行为模式和个人状态。例如,安装特定求职工具扩展可能暗示用户正在积极寻找新工作;使用某些销售情报软件则可能暴露其所在企业的技术栈偏好;而注重隐私的用户所安装的安全扩展,又恰恰揭示了他们对网络隐私的保护意识。当这些高度敏感的信息与用户的领英登录账户相结合时,一张远比想象中细致的用户画像便可能被构建出来。

如果指控最终被证实,领英的这一做法很可能触碰了欧盟严格的隐私法规红线。尤其值得注意的是,领英在欧盟《数字市场法案》中已被指定为“守门人”平台,这意味着它必须接受持续且更严格的数据使用监管。目前,领英在其公开的隐私披露文件中,主要提及的是Cookie和第三方跟踪工具的使用,对于扫描浏览器扩展这一行为却只字未提。这种文档描述与实际操作之间的明显差异,正是当前监管机构高度关注的焦点。

截至4月3日,针对这份报告和相关的指控,微软和领英方面尚未作出公开回应,监管机构也还未发布正式的调查结论。事件的后续发展,值得持续关注。

Executive Summary

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。