早些时候,聊过 Python 领域那场惊心动魄的供应链攻击 当时就有人感叹,虽然 Ja vaScript 生

当时就有人感叹,虽然 Ja vaScript 生态的开发者们对这类攻击套路早已不陌生,但亲眼见到如此规模的“投毒”事件,还是头一遭。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

然而,属于前端世界的至暗时刻,终究还是卷土重来了。

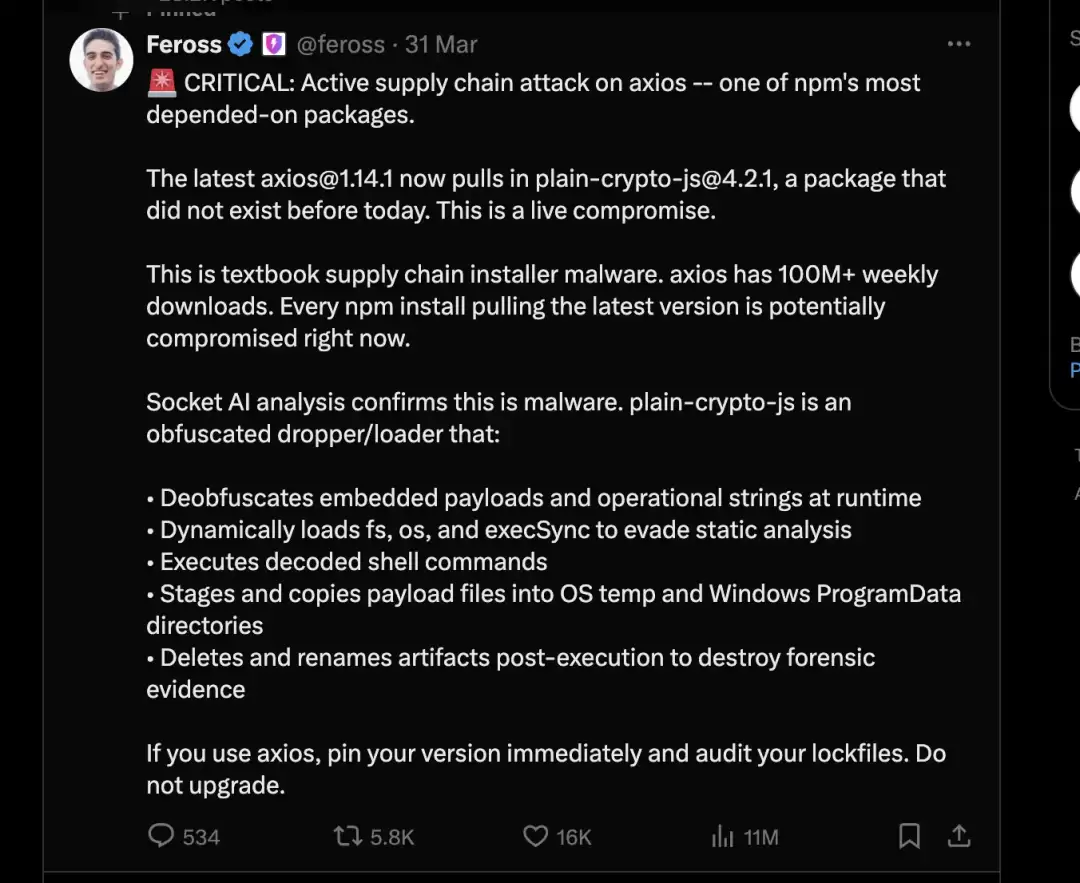

并且,这一次对手的手段,远比以往更加隐蔽、更加狠辣。这绝非无关痛痒的普通 Bug,而是一场蓄谋已久的“定点爆破”。最令人脊背发凉的是,这次沦陷的风暴眼,竟然是那个几乎统治了所有前端 HTTP 请求的库——Axios。

没错,就是那个你项目里每天都在调用的 Axios。

图片

图片

如果你在过去几天里新建过项目,或者在线上生产环境执行过部署,哪怕只是随手运行了一次常规的安装命令……

那么现在,请你立刻、马上,去检查一下你的依赖版本号!

原因很简单:此时此刻,你的代码库很可能已经变成了一个随时可能引爆的安全火药桶。要知道,Axios 每周的下载量高达惊人的 5 亿次,它早已渗透到互联网应用的每一个角落。如果你恰好在那段危险的窗口期执行了安装,那么你引入的绝不仅仅是一个普通的请求库。

你还一并请进了一个潜伏的杀手——plain-crypto.js。

这正是大多数开发者最容易忽略的盲区:当我们安装一个包时,实质上引入的是它背后一整个深不可测的依赖生态链。包依赖包,再依赖别的包……层层嵌套,环环相扣。而你的package-lock.json(或yarn.lock),正是守护这条生死线的唯一屏障。

而这次的攻击者,就精准地在这至关重要的一环里,埋下了毒饵。

请务必认准下面这两个被标记为“死亡”的版本号:

Axios 1.14.1

Axios 0.30.4

如果你的 Lock 文件里出现了这两个数字中的任何一个,请千万不要抱有任何侥幸心理。这根本不是简单的代码缺陷,而是一次彻头彻尾的 RAT(远程访问木马)攻击。

这意味着,从安装成功的那一秒起,攻击者就可能已经拿到了通往你系统的“万能钥匙”。他们可以如同闲庭信步:

肆意侵入你的本地开发环境;

瞬间窃取你的 SSH 私钥;

疯狂劫掠你的各类 API Token;

甚至就在你的眼皮底下,将所有的敏感数据加密后发往远程服务器。

而这一切,都可能在你毫无察觉的情况下悄然发生。

所以,这里给每一位开发者划出当前最紧要的行动重点:

第一步,立即重置你所有的关键密钥与凭证!

无论是云服务的 API Key、Git 仓库的 SSH Key,还是其他任何涉及核心权限的访问凭证,请全部视为已泄露,并立即作废、重新生成。

第二步,严密监控系统的异常网络活动。

重点排查那些去向可疑的外发请求,追踪它们试图将数据传送到何处。

这绝非危言耸听。在当前的开发环境中,不少开发者甚至已经忘记了原生fetch该如何使用,总是习惯性地直接调用 Axios。这种近乎“集体无意识”的深度依赖,恰恰是此次安全灾难最为恐怖的根源所在。

如果你身边仍有在进行 Ja vaScript 开发的朋友或同事,请务必将这条关键信息传递给他们。直接告诉他们:马上检查一下 Axios 的版本!

如果发现是 1.14.1 或 0.30.4,请立即停止手头一切工作,果断采取处置措施。必要时,即便是彻底重装系统也应在所不惜,因为你所面对的,是最高级别的系统安全沦陷。

千万不要等到所有密钥都被盗取一空时,才想起来要填补这个天大的漏洞。

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。