企业主机安全加固:8项核心基线配置实战指南 主机安全防护的基石在于落实基础配置。以

主机安全防护的基石在于落实基础配置。以下清单涵盖了企业环境中必须强制执行的关键安全基线,是构建有效防御体系的第一步。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

允许root直接远程登录是高风险操作,等同于暴露最高系统权限。实施此策略前,请确保已创建具备sudo权限的专用管理账户。

vi /etc/ssh/sshd_config

将PermitRootLogin yes改为PermitRootLogin no

systemctl restart sshd

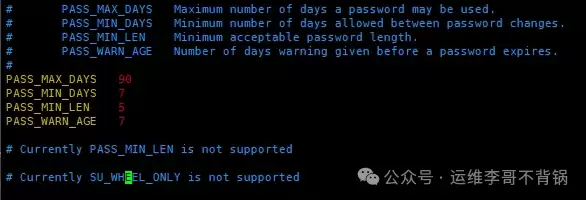

静态密码会带来持续的凭证泄露风险。遵循安全最佳实践,应强制密码定期轮换,同时设置合理的更换间隔。

# 修改前备份

cp /etc/login.defs /etc/login.defs.bak

# 修改配置

vim /etc/login.defs

# 修改下面的内容

PASS_MAX_DAYS 90 # 密码最大过期时间,不大于90则合规

PASS_MIN_DAYS 7 # 口令更改最小间隔天数应大于等于7

PASS_WARN_AGE 7 # 口令过期警告提前天数

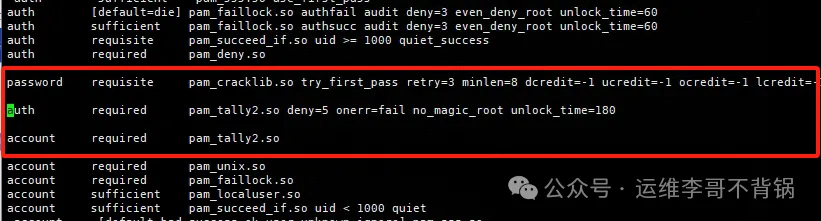

弱密码是导致数据泄露的主要攻击向量。强密码策略应强制要求最小长度、字符多样性,以有效抵御暴力破解。

# 修改前备份

cp /etc/pam.d/system-auth /etc/pam.d/system-auth.bak

# 修改配置

vim /etc/pam.d/system-auth

# 没有则新增

password requisite pam_cracklib.so try_first_pass retry=3 minlen=8 dcredit=-1 ucredit=-1 ocredit=-1 lcredit=-1

# 配置参数说明:

retry=3 # 在返回失败前允许3次尝试。

minlen=8 # 密码必须是8个字符或更多

dcredit=-1 # 提供至少1位数字

ucredit=-1 # 提供至少一个大写字符

ocredit=-1 # 提供至少一个特殊字符

lcredit=-1 # 提供至少一个小写字符

账户锁定策略是防御暴力破解攻击的关键控制措施。在连续认证失败后临时锁定账户,能极大增加攻击成本。

vim /etc/pam.d/system-auth

# 增加如下内容:输入错误5次,锁定180s

auth required pam_tally2.so deny=5 notallow=fail no_magic_root unlock_time=180

account required pam_tally2.so

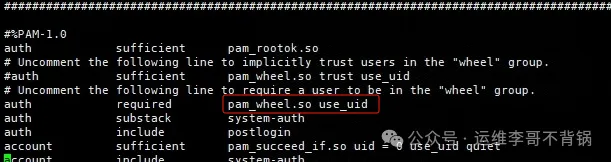

遵循最小权限原则,必须严格限制特权升级操作。仅授权给受信任的管理组(如wheel组)成员执行su命令。

# 修改前备份

cp /etc/pam.d/su /etc/pam.d/su_bak

vim /etc/pam.d/su

# 添加

auth sufficient pam_rootok.so

auth required pam_wheel.so use_uid

# 将允许su的用户加入wheel组

usermod -G wheel $username

操作历史记录可能包含敏感命令与参数。限制记录条数并添加时间戳,能在满足基本审计需求的同时,减少信息暴露。

vim /etc/profile

# 修改下面配置,没有则新增

# 设置历史命令时间戳

export HISTTIMEFORMAT="%F %T "

# HISTFILESIZE=5

HISTSIZE=50 # 保留历史命令条数,默认是1000条

系统核心配置文件,尤其是身份验证相关文件,其访问权限必须严格限制,防止未授权读取或篡改。

chmod 644 /etc/passwd

chmod 644 /etc/group

chmod 400 /etc/shadow

chmod 400 /etc/gshadow

完备的日志记录是安全事件调查与取证的基石。必须确保系统日志服务(如rsyslog)持续运行并开机自启。

systemctl enable rsyslog

systemctl start rsyslog

上述配置是企业主机安全基线的核心子集。实际合规要求(如网络安全等级保护二级/三级)更为细致,需依据官方基线文档进行逐项核查与加固。安全建设是一个持续的过程,配置基线是起点,而非终点。更全面的安全加固与合规检查清单,可供深入参考。

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。