Ja vaScript 生态常用库曝高危漏洞,数百万应用面临代码执行风险 一个在Ja vaScript生态中广泛

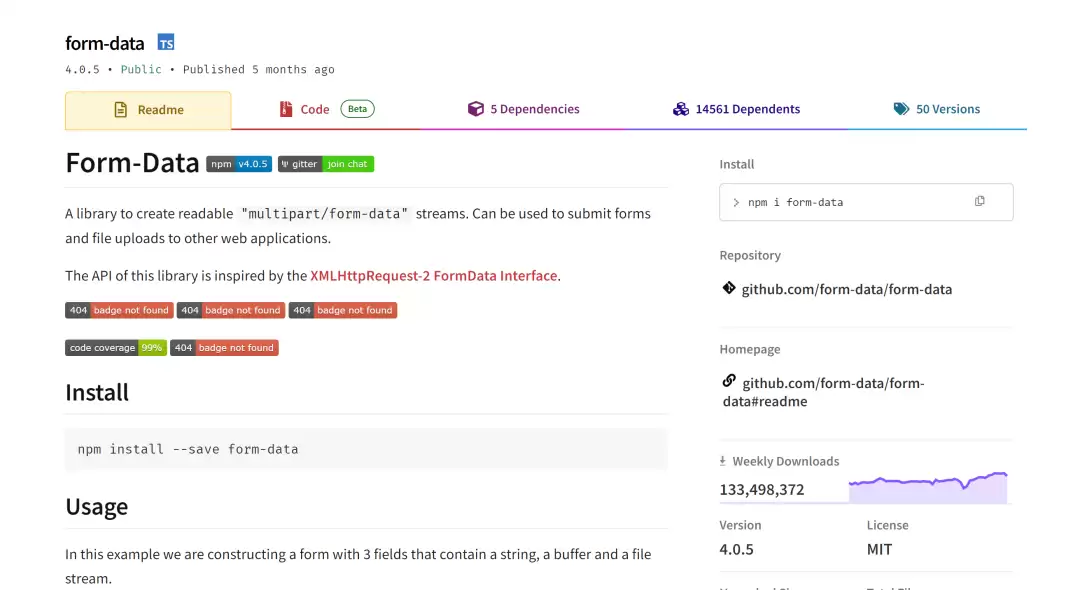

一个在Ja vaScript生态中广泛使用的 `form-data` 库,最近曝出了一个高危安全漏洞(编号CVE-2025-7783)。这事儿影响可不小,波及了数百万个依赖该库的应用。攻击者一旦利用这个漏洞,就能执行恶意代码,直接威胁到业务数据和整个系统的安全。对于开发者和企业安全团队来说,现在最紧要的任务,就是立刻评估自家系统是否中招,并马上落实修复措施。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

这个漏洞的根源,出在 `form-data` 库生成“多部分表单编码边界值”的逻辑上。说起来有点令人难以置信,问题的核心仅仅是一行代码(第347行)的不安全实现:

Math.floor(Math.random() * 10).toString(16)

问题就出在 `Math.random()` 上。它生成的是伪随机数,这意味着其输出在一定程度上是可以被预测的。攻击者通过观察其连续输出,完全有可能精准预测出这个关键的边界值。一旦得手,他们就能操控HTTP请求、注入恶意参数,最终实现代码执行等高级攻击。你看,安全防线有时就是这么脆弱,一个看似不起眼的随机数生成,就能成为整个系统的阿喀琉斯之踵。

这个漏洞的危险程度有多高?其CVSS评分达到了9.4分,属于不折不扣的高危级别。以下是受影响的版本范围,需要重点排查:

那么,什么样的应用风险最高呢?通常满足这几个条件:应用使用了 `form-data` 来处理用户输入、攻击者有机会观察到 `Math.random()` 的输出、并且系统本身容易受到参数操控攻击。如果你的应用符合这些特征,那就需要格外警惕了。

好在,`form-data` 库的开发者已经迅速发布了安全补丁。最核心的修复方式就是升级版本,具体操作如下:

对于企业而言,动作需要更全面一些。除了升级,还必须同步清点所有使用了这个库的应用,确保没有遗漏。同时,这也是一次很好的自查机会,建议借此排查一下整个应用中 `Math.random()` 的使用场景,从根本上防范同类隐患。

这次事件给所有开发者敲响了一记警钟:第三方库绝非绝对安全的“黑盒”。它们带来的便利背后,也可能隐藏着意想不到的风险。这意味着,无论是个人开发者还是企业团队,都必须将定期升级依赖、加强代码审计作为一项常态化工作,真正将安全性融入到开发的每一个环节,才能提升整体的防御能力。

时间不等人。强烈建议开发者和企业安全团队在接下来的24小时内,尽快完成版本升级与风险排查工作,守住应用安全的最底线。也别忘了把这个信息转发给团队的伙伴,安全这件事,需要所有人共同警惕。

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。