OpenClaw 深度解析:pairing.json vs allowFrom

一、核心结论(先说人话版) 方案 可靠性评级 核心原因 allowFrom ✅ 首选方案 网关层原生

一、核心结论(先说人话版)

| 方案 | 可靠性评级 | 核心原因 |

|---|---|---|

| allowFrom | ✅ 首选方案 | 网关层原生支持,配置即生效 |

| pairing.json | ❌ 避免使用 | 插件层面支持不完整,功能存疑 |

| pairing approve 命令 | ⚠️ 慎用 | 状态易丢失,非持久化方案 |

核心结论直接明了:

免费影视、动漫、音乐、游戏、小说资源长期稳定更新! 👉 点此立即查看 👈

allowFrom = 访问控制的基石 pairing = 补充性交互逻辑

二、架构层对比(本质区别)

1️⃣ 配置归属层级

| 对比项 | pairing.json | allowFrom |

|---|---|---|

| 配置层级 | 插件级 | 网关级 |

| 控制权归属 | 插件自定义实现 | OpenClaw 框架核心 |

| 可靠性预期 | 低,取决于实现 | 高,框架级保障 |

两者最本质的差异在于配置的归属:

allowFrom定义在核心网关配置文件openclaw.json中。pairing.json则作为插件的附属文件存在。

2️⃣ 存储位置

# pairing.json(插件私有)

~/.openclaw/extensions/feishu/pairing.json

# allowFrom(核心配置)

~/.openclaw/openclaw.json文件存储路径直接决定了其控制范围与稳定性:

pairing.json存放于插件目录,其读取与使用完全依赖插件自身的实现逻辑。allowFrom位于主配置目录,网关进程启动时必须加载,具备强制执行力。

3️⃣ 加载时机(决定生死)

allowFrom 的加载路径

网关启动

↓

加载 openclaw.json 主配置

↓

allowFrom 规则载入内存 ✅pairing.json 的加载路径

插件初始化

↓

是否主动读取 pairing.json ❓(插件行为不确定)两者的本质差异可以概括为:

allowFrom 遵循“配置驱动”原则,启动即确立安全边界。 pairing.json 遵循“实现驱动”原则,生效与否看插件“脸色”。

三、源码行为分析(关键点)

审视飞书插件源码(channel.js),其配对配置如下:

pairing: {

idLabel: “feishuUserId”,

normalizeAllowEntry: (entry) => entry.replace(/^(feishu|user|open_id):/i, “”),

notifyApproval: async ({ cfg, id }) => {

await sendMessageFeishu({ cfg, to: id, text: PAIRING_APPROVED_MESSAGE });

},

}这段代码揭示了以下关键信息:

✔ 已实现的功能点

- 配对成功后,具备向用户发送通知的能力。

- 可对用户ID进行格式清洗与标准化处理。

❌ 缺失的关键功能(风险点)

- 源码中未见从

pairing.json文件读取数据的逻辑。 - 未见将配对关系持久化存储到本地文件的代码。

- 未见在权限校验流程中主动查询配对数据的证据。

因此,一个合乎逻辑的推断是:

在当前版本的飞书插件中,pairing 机制的核心价值在于“交互通知”,而非作为“权限决策”的依据。

四、访问控制真实流程

一条消息进入OpenClaw网关后,真实的权限校验路径如下:

消息通过飞书渠道进入

↓

对应 Channel (feishu) 处理

↓

检查 dmPolicy 配置策略

↓

┌─────────────────────────────┐

│ allowlist → 查询 allowFrom ✅ │

│ pairing → 查询配对关系 ❌ │

│ open → 直接放行所有 │

└─────────────────────────────┘当 dmPolicy 设置为 allowlist 时,系统仅会依据 allowFrom 列表进行判定,配对流程并不参与实际鉴权。

五、为什么 pairing.json 不生效?

可以从以下三个工程角度解析其失效原因:

1️⃣ 插件未实现读取逻辑

这是问题的根源。

pairing.json并非OpenClaw框架的强制性规范接口。

这意味着:

- 它是一个可选的、由插件开发者决定是否实现的特性。

- 当前的飞书插件选择不实现文件读取,导致其配置形同虚设。

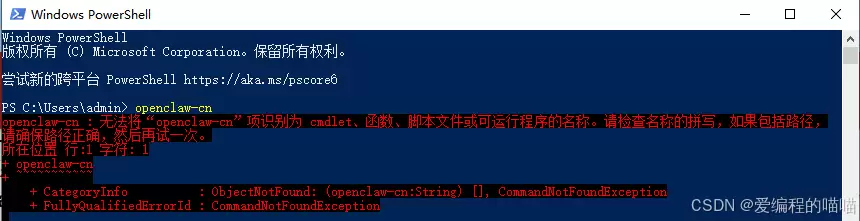

2️⃣ pairing approve 命令的局限

执行如下命令后:

openclaw-cn pairing approve feishu EWZTJ3YC可能产生的结果存在多种不确定性:

| 期望行为 | 实际结果 |

|---|---|

| 配对关系写入运行时内存 | ✅(可能) |

| 配对关系写入 pairing.json 文件 | ❌(不保证) |

| 插件在鉴权时使用此配对关系 | ❌(大概率不保证) |

这直接导致一个严重的运维问题:

服务进程一旦重启,所有通过命令行建立的临时配对关系将瞬间清零。

3️⃣ 配置优先级问题

系统的配置优先级链条非常明确:

openclaw.json(最高优先级,框架层)

↓

插件内部的运行时逻辑(插件层)

↓

pairing.json(如果存在,且被读取)这揭示了什么?

allowFrom中定义的规则,是系统安全策略的最终裁决者,其效力凌驾于任何配对机制之上。

六、为什么 allowFrom 一定可靠?

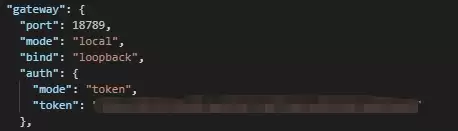

来看一个标准配置示例:

“feishu”: {

“dmPolicy”: “allowlist”,

“allowFrom”: [

“ou_50cc257c81601199950693287ed699a9”

]

}其可靠性建立在以下四个坚实的基础上:

✅ 1. 核心模块直接读取

- 权限校验由框架核心的

resolveAllowFrom函数统一处理。 - 该过程发生在网关层,独立于任何特定插件的实现细节。

✅ 2. 生命周期稳定

- 网关启动阶段同步加载,立即可用。

- 不依赖任何插件的功能完备性。

- 不依赖任何临时性的、过程式的命令行操作。

✅ 3. 持久化天然保证

- 配置即状态,修改配置文件等同于直接修改运行时权限规则。

- 彻底杜绝了“内存状态与持久化状态不一致”而导致权限丢失的风险。

✅ 4. 权限链路最短

消息 → 网关层 → allowFrom 校验 → 直接裁决鉴权路径高度精简,无冗余跳转,无不确定性中间环节。

七、最佳实践(工程建议)

推荐方案(生产可用)

对于要求稳定性的生产环境,唯一推荐的配置方式是直接在核心配置文件中声明:

{

“channels”: {

“feishu”: {

“dmPolicy”: “allowlist”,

“allowFrom”: [“授权的用户ID”]

}

}

}不推荐方案

| 方案 | 规避原因 |

|---|---|

| 依赖 pairing.json 文件 | 实现不可控,行为无一致性保障 |

| 依赖 pairing approve 命令 | 状态非持久化,重启后失效风险高 |

| 设置 dmPolicy=open | 完全放弃访问控制,存在安全隐患 |

八、最终结论

在OpenClaw的安全架构中,两者定位清晰,各司其职:

allowFrom是架构中负责划定安全边界的“权限控制器”。pairing机制在当前阶段,主要承担“用户交互”与“状态通知”的辅助职能。

九、一个更本质的理解(架构视角)

可以通过一个更形象的类比来把握其核心区别:

| 机制 | 架构类比 |

|---|---|

| allowFrom | 安全边界的防火墙规则 |

| pairing | 用户侧的连接状态提示 |

道理显而易见:你不会仅依据一条“好友添加成功”的通知,就决定向对方开放系统核心权限。前者定义了真正的安全防线。

⚠️ 总结一句话

若要建立稳定、可审计的访问控制体系,请将

allowFrom作为唯一可信的配置来源,切勿将系统安全建立在不确定的pairing机制之上。

菜鸟下载发布此文仅为传递信息,不代表菜鸟下载认同其观点或证实其描述。

相关文章

更多>>热门游戏

更多>>热点资讯

更多>>热门排行

更多>>- 御剑明神手游2023排行榜前十名下载_好玩的御剑明神手游大全

- 子弹骑士ios手游排行榜-子弹骑士手游大全-有什么类似子弹骑士的手游

- 大梦英雄排行榜下载大全-2023最好玩的大梦英雄前十名推荐

- 谋爱上瘾系列版本排行-谋爱上瘾系列游戏有哪些版本-谋爱上瘾系列游戏破解版

- 2023通天传奇手游排行榜-通天传奇手游2023排行榜前十名下载

- 神奇北港游戏排行-神奇北港所有版本-神奇北港游戏合集

- 多种热门耐玩的魔神之路破解版游戏下载排行榜-魔神之路破解版下载大全

- 黎明远征排行榜下载大全-2023最好玩的黎明远征前十名推荐

- 古剑沉默游戏排行-古剑沉默所有版本-古剑沉默游戏合集

- 苍翼之刃最新排行榜-苍翼之刃手游免费版下载-苍翼之刃免费破解版下载

- 2023决战沙城手游排行榜-决战沙城手游2023排行榜前十名下载

- 创世仙途排行榜下载大全-2023最好玩的创世仙途前十名推荐

![[deepin] 搭建 openclaw](https://www.cn486.com/uploadfile/2026/0401/470637e2be4d0ef8b2c9d7b6cb9435a3.webp)